Klasická phishing kampaň s novými nápady

Techniky útočníků jsou stále vynalézavější. Pro zvýšení úspěšnosti jejich kampaní je třeba zvýšit důvěryhodnost phishingového sdělení. Pojďme se podívat na ukázku konkrétní kampaně, která se snaží obelstít uživatele a donutit ho ke spuštění makra a k nakažení počítače.

Inovace klasické phishingové kampaně

Zaznamenali jsme zajímavou invenci u klasické e-mailové kampaně, která posílá v příloze zazipovaný excel soubor spouštící makro, které stahuje závadný obsah. Příloha je připojena k dřívější komunikaci e-mailu, který útočník zřejmě ukradl a dále používá. V důsledku vypadá zpráva jako odpověď na dřívější komunikaci s odesilatele s adresátem zprávy. Útočník kromě běžné komunikace též předstírá reakci na automatické potvrzení z e-shopu.

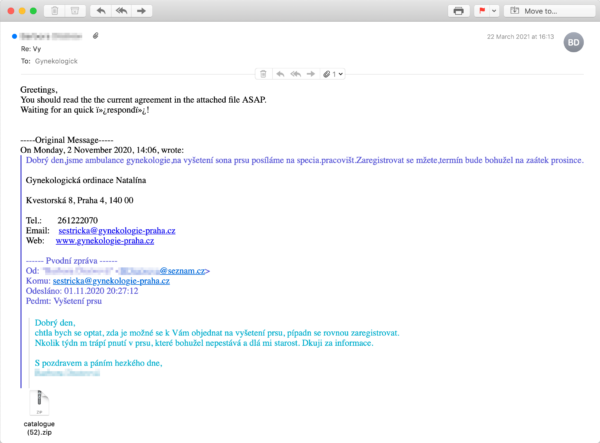

Na screenshotu níže vidíte původní zprávu, kterou si dva pisatelé dříve vyměnili, ale útočník ji následně zneužil. Adresa odesilatele je podvržena, aby zpráva byla důvěryhodnější; podvržení jména odesilatele je triviální a základní taktikou útočníků. Často tím vyvolávají pocit, že mají přístup k vašemu e-mailu; tématu se budeme věnovat v samostatném článku.

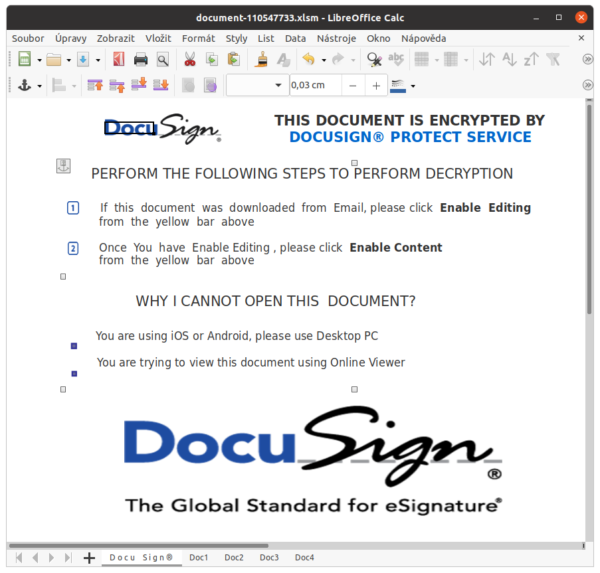

V příloze je zmíněný soubor s názvem catalogue (52).zip, který obsahuje soubor document-110547733.xlsm. Ten pomocí makra stahuje další závadný obsah (hrozbu detekujeme jako Heur.W97ShellM, ostatní antiviry obecně jako TrojanDownloader). Pro spuštění makra a povolení závadného obsahu je třeba dvojí potvrzení uživatele. Toho se snaží útočník dosáhnout tím, že předstírá zašifrování obsahu pomocí brandu, který vyvolává důvěru – v tomto případě Docusign. Tvrdí uživateli, že pro zobrazení zašifrovaného obsahu musí povolit spuštění makra, které potřebuje pro další páchání škod.

V makru excelovského souboru je pak obsaženo URL, které slouží pro stažení dalšího škodlivého obsahu. Autor souboru se většinou snaží obsah makra maskovat, aby nebyl patrný na první pohled; například různě enkoduje cílové URL, nebo ho rozděluje na jednotlivé znaky.

Jak se kampani bránit?

Určitě dejte pozor na nevyžádané e-maily a buďte pozorní. V tomto případě je reakce na předchozí e-mail zvláštní a dokonce v jiném jazyce. To vám musí přijít podezřelé jako první.

Soubory pro Microsoft Office s sebou vždy nesou zvýšení riziko virové nákazy. Pokud po vás chce program povolení spuštění makra, tak ho nepotvrzujte, pokud přesně neznáte původ souboru a makro nutně nepotřebujete. Pokud si nejste jisti, tak využijte VirusTotal.

Útočník potřebuje pro úspěšné spuštění makra dvě potvrzení uživatele, což je slabé místo kampaně a byla by škoda, pokud byste spuštění makra nevědomky potvrdili. Obsah excelového souboru, který je netypický, by vás měl také varovat.